Diese FAQ soll Unternehmen helfen, die Anforderungen der NIS-2-Richtlinie und deren Umsetzung in nationales Recht im BSIG zu verstehen und umzusetzen. Für weitere Informationen und spezifische Unterstützung können Sie uns gerne direkt ansprechen.

Was ist die NIS-2-Richtlinie?

Die NIS-2-Richtlinie (Network and Information Security Directive) ist eine EU-weite Gesetzgebung, die darauf abzielt, das Sicherheitsniveau von Netzwerken und Informationssystemen in der Europäischen Union zu erhöhen. Sie ersetzt die ursprüngliche NIS-Richtlinie (NIS1) und führt umfassendere und strengere Maßnahmen ein, um die Cybersicherheit zu verbessern und die Widerstandsfähigkeit kritischer Infrastrukturen zu stärken.

Ziel der NIS-2-Richtlinie

Harmonisierung der Sicherheitsstandards

Die NIS-2-Richtlinie zielt darauf ab, ein hohes gemeinsames Cybersicherheitsniveau in der gesamten EU zu gewährleisten, indem sie harmonisierte Anforderungen für Netz- und Informationssysteme einführt.

Erweiterter Anwendungsbereich

Im Vergleich zur ursprünglichen NIS-Richtlinie erweitert NIS-2 den Geltungsbereich auf mehr Sektoren und Unternehmen, einschließlich kleinerer und mittlerer Unternehmen (KMU), wenn sie in kritischen Sektoren tätig sind oder bedeutende Marktanteile haben.

Stärkere Anforderungen an Risikomanagement und Sicherheitsmaßnahmen

Unternehmen müssen umfassendere technische und organisatorische Maßnahmen zur Risikominimierung und zur Bewältigung von Sicherheitsvorfällen implementieren. Dies umfasst auch die Sicherheit in der Lieferkette und den Einsatz von Verschlüsselungstechniken (DISS-CO).

Verbesserte Meldepflichten

Die Richtlinie legt strenge Meldepflichten für Sicherheitsvorfälle fest, die in mehreren Stufen (Erstmeldung, Zwischenmeldung, Abschlussmeldung) erfolgen müssen. Dies soll die Transparenz und das schnelle Reagieren auf Cyberbedrohungen fördern (PwC).

Einrichtung von Kooperationsgruppen und CSIRT-Netzwerken

Zur Förderung der Zusammenarbeit und des Informationsaustauschs zwischen den EU-Mitgliedstaaten werden Kooperationsgruppen und Netzwerke von Computer Security Incident Response Teams (CSIRTs) eingerichtet.

Durchsetzung und Sanktionen

Nationale Behörden erhalten die Befugnis, die Einhaltung der Richtlinie durch Inspektionen, Abhilfemaßnahmen und Geldstrafen zu überwachen und durchzusetzen.

Geltungsbereich der NIS-2-Richtlinie

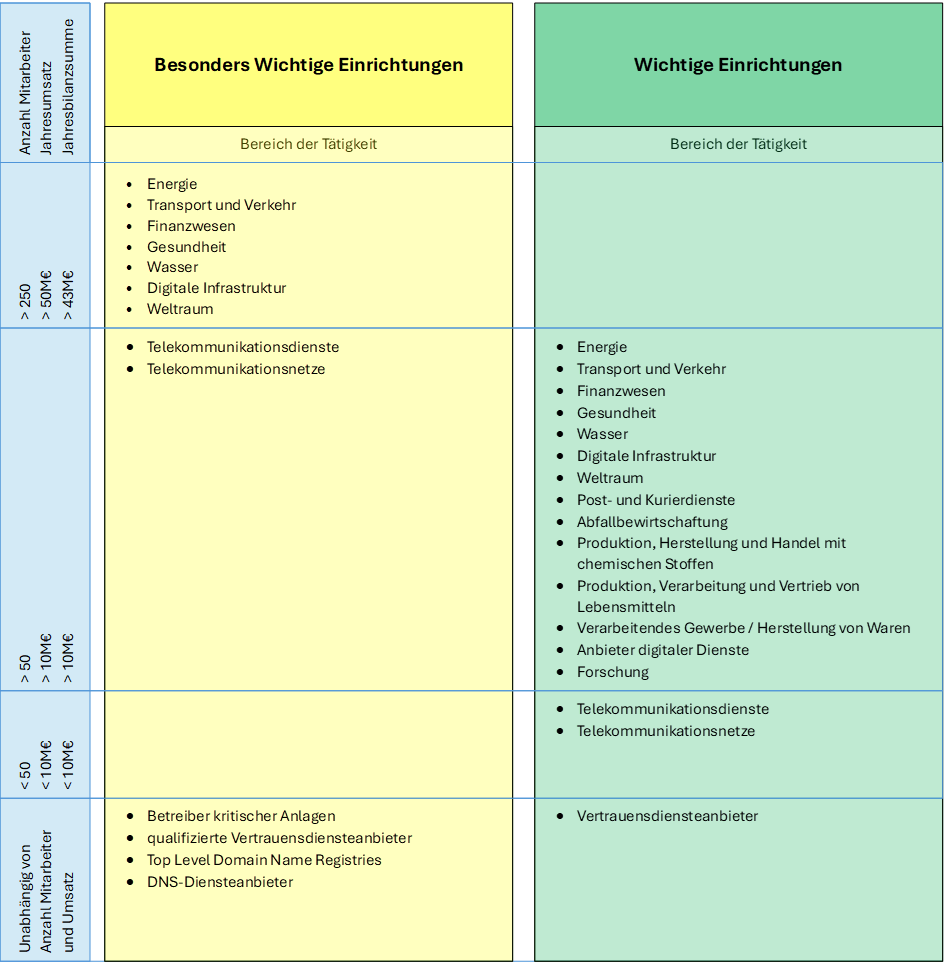

Die NIS2-Richtlinie betrifft eine breitere Palette von Sektoren als die ursprüngliche Richtlinie. Als Orientierung, ob Sie betroffen sein könnten, dienen folgende Leitplanken: Sind Sie in einem der unten genannten Sektoren tätig und hat Ihr Unternehmen mehr als 50 Mitarbeiter oder einen Jahresumsatz, der größer ist als 10 Millionen Euro, sollten Sie prüfen, ob Sie von der Umsetzung der Richtlinie im BSI-Gesetz betroffen sind. Auch kleine und mittlere Unternehmen (KMU), die als Anbieter wesentlicher Dienstleistungen fungieren, können von der Richtlinie betroffen sein.Lorem ipsum dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor incididunt ut labore et dolore magna aliqua.

Pflichten für betroffene Unternehmen

Betroffene Unternehmen müssen:

– Angemessene technische und organisatorische Maßnahmen zur Risikominimierung ergreifen.

– Regelmäßige Risikobewertungen durchführen.

– Sicherheitsvorfälle an die zuständigen Behörden melden.

– Maßnahmen zur Sicherstellung der Geschäftskontinuität im Falle eines Cybervorfalls umsetzen, einschließlich Notfallplänen und Backup-Management

Meldepflichten

NIS-2 legt strenge Anforderungen für die Meldung von Sicherheitsvorfällen fest. Diese Anforderungen sollen sicherstellen, dass relevante Vorfälle zeitnah und umfassend an die zuständigen Behörden gemeldet werden, um eine schnelle Reaktion und die Koordination von Abhilfemaßnahmen zu ermöglichen. Hier sind die wesentlichen Details zu den Meldepflichten:

1. Frühwarnmeldungen

Ziel: Frühzeitige Warnung der Behörden über mögliche Sicherheitsvorfälle.

Unternehmen müssen innerhalb von 24 Stunden nach Feststellung eines sicherheitsrelevanten Ereignisses eine Frühwarnmeldung abgeben. Diese Meldung sollte grundlegende Informationen über den Vorfall und dessen potenziellen Auswirkungen enthalten.

2. Bestätigende Erstmeldung

Ziel: Bestätigung und erste detaillierte Informationen zum Vorfall.

Innerhalb von 72 Stunden nach der Frühwarnmeldung müssen Unternehmen eine bestätigende Erstmeldung vorlegen.

Diese Meldung sollte präzisere Informationen über den Vorfall, seine Art, das betroffene System und die ersten Maßnahmen zur Bewältigung des Vorfalls enthalten.

3. Zwischenmeldungen

Ziel: Laufende Berichterstattung über den Fortschritt bei der Bewältigung des Vorfalls.

Unternehmen müssen regelmäßig Zwischenmeldungen einreichen, um die zuständigen Behörden über den Status der Maßnahmen zur Bewältigung des Vorfalls und die Wiederherstellung der betroffenen Dienste zu informieren.

Die Frequenz und der Inhalt dieser Zwischenmeldungen können je nach Schwere des Vorfalls variieren.

4. Abschlussmeldung

Ziel: Abschließende Bewertung des Vorfalls und der getroffenen Maßnahmen.

Nach Abschluss aller Maßnahmen zur Bewältigung des Vorfalls und der Wiederherstellung der betroffenen Dienste müssen Unternehmen eine Abschlussmeldung abgeben.

Diese Meldung sollte eine vollständige Analyse des Vorfalls, die getroffenen Maßnahmen, die Auswirkungen und mögliche Lehren für zukünftige Vorfälle enthalten.

Meldeweg

Ziel: Sicherstellung einer ordnungsgemäßen und strukturierten Berichterstattung.

Der Meldeweg umfasst die oben genannten vier Stufen und stellt sicher, dass die Informationen systematisch und zeitnah an die zuständigen Behörden weitergeleitet werden.

Inhalt der Meldungen

Ziel: Bereitstellung umfassender und relevanter Informationen.

Jede Meldung sollte spezifische Details über den Vorfall, die betroffenen Systeme, die Art des Vorfalls (z.B. Cyberangriff, Systemausfall), die Schwere der Auswirkungen und die ergriffenen Maßnahmen enthalten. Bei Zwischen- und Abschlussmeldungen sind zusätzlich detaillierte technische Analysen und Bewertungen erforderlich.

Pflichten der Geschäftsführung unter der NIS-2-Richtlinie

Die Geschäftsführung spielt eine entscheidende Rolle bei der Einhaltung der NIS-2-Richtlinie. Sie ist direkt verantwortlich für die Umsetzung und Überwachung der Cybersicherheitsmaßnahmen innerhalb des Unternehmens. Hier sind die wesentlichen Pflichten und Verantwortlichkeiten der Geschäftsführung im Detail:

Verantwortung für Cybersicherheitsstrategien

Die Geschäftsführung muss sicherstellen, dass das Unternehmen eine umfassende Cybersicherheitsstrategie entwickelt und umsetzt. Diese Strategie sollte alle Aspekte des Risikomanagements abdecken, einschließlich der Identifizierung von Bedrohungen, der Bewertung von Risiken und der Implementierung von Schutzmaßnahmen.

Implementierung eines Informationssicherheitsmanagementsystems (ISMS)

Ein ISMS ist ein strukturiertes System von Richtlinien und Verfahren, das die Verwaltung und den Schutz sensibler Informationen gewährleistet. Die Geschäftsführung muss sicherstellen, dass ein ISMS eingerichtet und regelmäßig überprüft wird, um den sich ändernden Bedrohungslandschaften gerecht zu werden.

Risikobewertung und -management

Die Geschäftsführung ist verpflichtet, regelmäßige Risikobewertungen durchzuführen und sicherzustellen, dass angemessene Maßnahmen zur Risikominimierung getroffen werden. Dies umfasst sowohl technische als auch organisatorische Maßnahmen.

Schulung und Sensibilisierung der Mitarbeiter

Es ist die Aufgabe der Geschäftsführung, regelmäßige Schulungen und Sensibilisierungsprogramme für alle Mitarbeiter zu organisieren. Dies soll sicherstellen, dass alle Mitarbeiter die Bedeutung der Cybersicherheit verstehen und wissen, wie sie Sicherheitsvorfälle erkennen und melden können.

Meldepflichten

Die Geschäftsführung muss sicherstellen, dass alle relevanten Sicherheitsvorfälle gemäß den Vorgaben der NIS-2-Richtlinie gemeldet werden. Dies umfasst die Frühwarnmeldungen, die bestätigende Erstmeldungen, regelmäßige Zwischenmeldungen und eine abschließende Abschlussmeldung nach der Bewältigung des Vorfalls.

Sicherstellung der Geschäftskontinuität

Die Geschäftsführung muss Pläne zur Sicherstellung der Geschäftskontinuität entwickeln. Diese Pläne sollten Notfallverfahren, Backup-Management und Krisenmanagement umfassen, um sicherzustellen, dass das Unternehmen im Falle eines Cybervorfalls weiterhin operieren kann.

Zusammenarbeit mit externen Dienstleistern

Die Geschäftsführung ist dafür verantwortlich, dass alle externen Dienstleister und Lieferanten, die in die Geschäftsprozesse integriert sind, ebenfalls den Cybersicherheitsanforderungen entsprechen. Dies beinhaltet die Überprüfung und Sicherstellung der Sicherheitsmaßnahmen bei externen Partnern.

Kontinuierliche Überwachung und Verbesserung

Es ist wichtig, dass die Geschäftsführung die Cybersicherheitsmaßnahmen kontinuierlich überwacht und anpasst. Dies umfasst regelmäßige Audits, die Bewertung der Effektivität der implementierten Maßnahmen und die Anpassung an neue Bedrohungen und technologische Entwicklungen.

Dokumentation und Berichterstattung

Die Geschäftsführung muss sicherstellen, dass alle Cybersicherheitsmaßnahmen und -vorfälle dokumentiert und regelmäßig an die zuständigen Behörden berichtet werden. Dies dient der Transparenz und der Nachverfolgbarkeit von Maßnahmen und Vorfällen.

Sanktionen bei Nichteinhaltung

Die Geschäftsführung trägt die Verantwortung dafür, dass das Unternehmen die Anforderungen der NIS-2-Richtlinie einhält. Bei Nichteinhaltung drohen erhebliche Sanktionen, einschließlich hoher Geldstrafen und rechtlicher Konsequenzen. Daher muss die Geschäftsführung sicherstellen, dass alle Maßnahmen fristgerecht und umfassend umgesetzt werden.

Sanktionen bei Nichteinhaltung

NIS-2 sieht bei Nichteinhaltung strenge Sanktionen vor, um sicherzustellen, dass Unternehmen und Organisationen die vorgeschriebenen Sicherheitsmaßnahmen und Meldepflichten ernst nehmen. Diese Sanktionen sind darauf ausgelegt, die Einhaltung zu erzwingen und die Cybersicherheitslage innerhalb der EU zu verbessern. Hier sind die wesentlichen Details zu den Sanktionen:

Finanzielle Strafen

Ziel: Abschreckung und Durchsetzung der Einhaltung.

Unternehmen, die die Anforderungen der NIS-2-Richtlinie nicht erfüllen, können mit erheblichen Geldstrafen belegt werden. Die Höhe der Strafen kann je nach Schwere des Verstoßes und der Unternehmensgröße variieren.Für besonders schwerwiegende Verstöße können die Strafen bis zu 10 Millionen Euro oder 2 % des weltweiten Jahresumsatzes des Unternehmens betragen, je nachdem, welcher Betrag höher ist.

Abhilfemaßnahmen

Ziel: Korrektur von Sicherheitsmängeln.

Die zuständigen Behörden können Abhilfemaßnahmen anordnen, um festgestellte Sicherheitsmängel zu beheben. Dies kann die Implementierung zusätzlicher Sicherheitsmaßnahmen oder die Durchführung spezifischer Prüfungen umfassen. – Unternehmen sind verpflichtet, diesen Anordnungen nachzukommen und die notwendigen Maßnahmen innerhalb einer festgelegten Frist umzusetzen.

Inspektionen und Audits

Ziel: Überprüfung der Einhaltung.

Die zuständigen Behörden haben das Recht, Inspektionen und Audits bei Unternehmen durchzuführen, um die Einhaltung der NIS-2-Richtlinie zu überprüfen. Diese Inspektionen können regelmäßig oder anlassbezogen erfolgen, insbesondere nach einem gemeldeten Sicherheitsvorfall oder bei Verdacht auf Nichteinhaltung.

Veröffentlichung von Verstößen

Ziel: Transparenz und öffentliche Abschreckung.

Behörden können Verstöße öffentlich machen, um den Druck auf Unternehmen zu erhöhen, die Sicherheitsanforderungen einzuhalten. Dies kann durch die Veröffentlichung der Namen der Unternehmen und der Art der Verstöße geschehen. Eine solche Veröffentlichung kann den Ruf des Unternehmens erheblich schädigen und zusätzliche geschäftliche Konsequenzen nach sich ziehen.

Vorläufige Maßnahmen

Ziel: Sofortige Risikominderung.

Bei unmittelbaren und erheblichen Bedrohungen können die Behörden vorläufige Maßnahmen anordnen, um Risiken sofort zu mindern. Dies kann die temporäre Stilllegung bestimmter Systeme oder Dienste umfassen, bis die notwendigen Sicherheitsvorkehrungen getroffen wurden. Solche Maßnahmen sollen verhindern, dass Sicherheitsvorfälle eskalieren und größeren Schaden verursachen.

Schulung und Sensibilisierung

Ziel: Prävention und Verbesserung der Cybersicherheitskultur.

Neben Sanktionen können die Behörden auch Schulungsmaßnahmen anordnen, um die Mitarbeiter von Unternehmen für die Cybersicherheitsanforderungen zu sensibilisieren und deren Wissen zu verbessern. Dies soll sicherstellen, dass die Einhaltung nicht nur auf technischer, sondern auch auf organisatorischer und personeller Ebene gewährleistet ist.

Langfristige Überwachungsmaßnahmen

Ziel: Kontinuierliche Einhaltung und Verbesserung.

Unternehmen, die gegen die NIS-2-Richtlinie verstoßen haben, können unter langfristige Überwachung gestellt werden. Dies umfasst regelmäßige Berichterstattung und zusätzliche Inspektionen durch die Behörden. Ziel ist es, sicherzustellen, dass die Unternehmen kontinuierlich die erforderlichen Sicherheitsstandards einhalten und keine weiteren Verstöße begehen.

Rechtsmittel

Ziel: Schutz der Rechte der Unternehmen.

Unternehmen haben das Recht, gegen verhängte Sanktionen und Maßnahmen Rechtsmittel einzulegen. Dies stellt sicher, dass die Sanktionen verhältnismäßig und gerecht sind. Die Rechtsmittelverfahren können auf nationaler Ebene je nach Mitgliedstaat variieren und bieten den betroffenen Unternehmen eine Möglichkeit zur Verteidigung und Überprüfung der Entscheidungen der Behörden.

Diese Sanktionen sind darauf ausgelegt, die Einhaltung der NIS-2-Richtlinie sicherzustellen und die Cybersicherheitslage in der EU insgesamt zu verbessern. Unternehmen sollten die Anforderungen der Richtlinie ernst nehmen und entsprechende Maßnahmen ergreifen, um Sanktionen zu vermeiden und ihre Sicherheitsstandards zu erhöhen.

Umsetzung der NIS-2-Richtlinie

Die Umsetzung der NIS-2-Richtlinie in Deutschland erfolgt über das NIS2UmsuCG (NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz), welches das bestehende BSI-Gesetz (BSIG) erweitert und an die neuen Anforderungen anpasst. Hier ist eine detaillierte Darstellung des Prozesses:

NIS-2-Richtlinie

Die NIS-2-Richtlinie ist eine EU-weite Gesetzgebung zur Verbesserung der Cybersicherheit. Sie legt neue und strengere Anforderungen fest, die die bisherigen Regelungen der NIS1-Richtlinie erweitern. Ziel ist es, die Cybersicherheitsstandards in der EU zu harmonisieren und zu verbessern.

NIS2UmsuCG (NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz)

Das NIS2UmsuCG ist das deutsche Umsetzungsgesetz der NIS-2-Richtlinie. Es umfasst:

Änderungen des BSIG

Das Gesetz erweitert das bestehende BSI-Gesetz, um die Anforderungen der NIS-2-Richtlinie zu integrieren.

Änderungen weiterer Gesetzte und Verordnungen

Neben dem BSI-Gesetz werden eine Reihe von weiteren Gesetzen und Verodnungen mit dem NIS2UmsuCG geändert.

Zuständige Behörde Das Bundesamt für Sicherheit in der Informationstechnik (BSI) wird als zentrale Aufsichts- und Koordinierungsbehörde für die Umsetzung und Einhaltung der neuen Regelungen festgelegt.

Erweiterter Geltungsbereich Das NIS2UmsuCG weitet den Geltungsbereich auf mehr Unternehmen und Sektoren aus, einschließlich kleinerer und mittlerer Unternehmen (KMU) in kritischen Sektoren

.

BSIG (Gesetz über das Bundesamt für Sicherheit in der Informationstechnik)

Das BSIG wird durch das NIS2UmsuCG umfassend angepasst. Zu den wichtigsten Änderungen gehören die erweiterten Meldepflichten, die Anforderungen an das Risikomanagement und die Maßnahmen zur Geschäftskontinuität.

Zusammenarbeit mit externen Dienstleistern

Die Zusammenarbeit mit externen Dienstleistern ist entscheidend, um die Cybersicherheitsanforderungen der NIS-2-Richtlinie zu erfüllen. Unternehmen müssen sicherstellen, dass auch externe Dienstleister den Sicherheitsanforderungen entsprechen und regelmäßig überprüft werden. Dies beinhaltet die Integration von Sicherheitsaspekten in Verträge und die Durchführung von Sicherheitsbewertungen der Dienstleister. Klare Kommunikationswege und Verantwortlichkeiten müssen definiert werden, um eine effektive Zusammenarbeit sicherzustellen. Zudem ist es wichtig, externe Dienstleister in Schulungs- und Sensibilisierungsprogramme einzubeziehen, um ein einheitliches Sicherheitsniveau zu gewährleisten.

Finanzielle und personelle Ressourcen

Um die Anforderungen der NIS-2-Richtlinie zu erfüllen, müssen Unternehmen ausreichende finanzielle und personelle Ressourcen bereitstellen. Dies umfasst Investitionen in moderne Cybersicherheitstechnologien und die Einstellung von qualifiziertem Personal für die Überwachung und Umsetzung von Sicherheitsmaßnahmen. Ein dediziertes Cybersicherheitsteam sollte geschaffen werden, um kontinuierlich Risiken zu bewerten und Sicherheitsvorfälle zu managen. Regelmäßige Schulungen und Weiterbildungen des Personals sind essenziell, um auf dem neuesten Stand der Technik und Bedrohungslage zu bleiben. Unternehmen müssen auch in Notfallpläne und Backup-Systeme investieren, um die Geschäftskontinuität im Falle eines Cybervorfalls sicherzustellen.

Schulungen und Sensibilisierung

Schulungen und Sensibilisierung der Mitarbeiter sind unerlässlich, um die Cybersicherheitsanforderungen der NIS-2-Richtlinie zu erfüllen. Regelmäßige Schulungen helfen, die Kenntnisse und Fähigkeiten der Mitarbeiter in Bezug auf aktuelle Bedrohungen und Sicherheitsmaßnahmen zu erweitern. Sensibilisierungsprogramme, wie Workshops und Informationskampagnen, erhöhen das Bewusstsein für Cybersicherheitsrisiken im gesamten Unternehmen. Praktische Übungen und Simulationen, wie Phishing-Tests, bereiten die Mitarbeiter auf echte Bedrohungsszenarien vor. Führungskräfte sollten dabei eine Vorbildfunktion übernehmen und die Bedeutung der Cybersicherheit aktiv kommunizieren.

Zukünftige Entwicklungen

Zukünftige Entwicklungen in der Cybersicherheit unter der NIS-2-Richtlinie werden durch kontinuierliche Anpassung an neue Bedrohungen und technologische Fortschritte geprägt sein. Unternehmen müssen sich auf eine zunehmende Automatisierung und den Einsatz von Künstlicher Intelligenz (KI) zur Bedrohungserkennung und -abwehr einstellen. Es wird erwartet, dass die Anforderungen an die Cybersicherheitsberichterstattung und die Einhaltung von Vorschriften weiter verschärft werden. Auch die Zusammenarbeit auf europäischer Ebene wird intensiviert, um den Informationsaustausch und die kollektive Abwehr von Cyberbedrohungen zu stärken. Schließlich wird die Schulung und Sensibilisierung der Mitarbeiter kontinuierlich weiterentwickelt, um auf dem neuesten Stand der Technik und Bedrohungslage zu bleiben

Auswirkungen auf kleinere und mittlere Unternehmen (KMU)

Die NIS-2-Richtlinie hat erhebliche Auswirkungen auf kleine und mittlere Unternehmen (KMU), insbesondere wenn sie in kritischen Sektoren tätig sind oder bedeutende Marktanteile haben. KMU müssen nun umfassendere Cybersicherheitsmaßnahmen implementieren, was zusätzliche finanzielle und personelle Ressourcen erfordert. Indirekt betroffen sind auch KMU, die als Zulieferer oder Dienstleister für größere Unternehmen tätig sind, da sie ebenfalls erhöhte Sicherheitsanforderungen erfüllen müssen, um die Geschäftsbeziehungen aufrechtzuerhalten. Diese Anforderungen können für KMU eine erhebliche Herausforderung darstellen, insbesondere in Bezug auf die Einhaltung der Meldepflichten und die regelmäßige Durchführung von Risikobewertungen. Zudem können die neuen Vorschriften KMU dazu zwingen, ihre internen Prozesse und IT-Infrastrukturen grundlegend zu überarbeite.

Kooperationsgruppe und CSIRT-Netzwerk

Die NIS-2-Richtlinie sieht die Einrichtung einer Kooperationsgruppe und eines CSIRT-Netzwerks (Computer Security Incident Response Teams) vor, um die strategische Zusammenarbeit und den Informationsaustausch zwischen den Mitgliedstaaten zu fördern und die kollektive Cybersicherheitslage der EU zu verbessern.

Rolle des BSI

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) ist die zentrale Behörde für die Umsetzung der NIS-2-Richtlinie in Deutschland. Es stellt Werkzeuge und Informationen zur Verfügung, um Unternehmen bei der Bewertung ihrer Betroffenheit und der Einhaltung der Richtlinie zu unterstützen

Weiterführende Links

BSI NIS-2-Betroffenheitsprüfung

Dieses Tool hilft Unternehmen festzustellen, ob sie von der NIS-2-Richtlinie betroffen sein werden.

BSI FAQ zur NIS-2

Antworten auf häufig gestellte Fragen helfen bei der Orientierung.

NIS2 Check: Die wichtigsten Informationen – Lanzrath Consulting

NIS2 Betroffenheit verstehen: Analyse und Bewertung – Lanzrath Consulting

NIS2 Projektmanagement: Analyse, Bewertung und Umsetzung – Lanzrath Consulting

Sicherheit und Compliance: Das NIS2 Assessment – Lanzrath Consulting